Le lanceur d’alerte est-il notre chevalier blanc contemporain ou est-il manipulé par des forces dont il n’a pas conscience ? La question ne mérite-t-elle pas d’être posée? #RescapesdelEspece

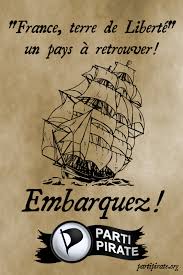

Aux origines, ces pratiques de hackage étaient qualifiées de piratage. Le terme tend à disparaître, même si un « parti pirate » a été lancé à partir d’Internet, en Suède, il y a une dizaine d’années. Il a essaimé dans une soixantaine de pays, en particulier en Allemagne, mais sans véritablement parvenir à percer.

En France, son existence demeure au stade du témoignage. Il a l’ambition d’imposer une liberté totale sur la toile et milite contre les droits d’auteur, les brevets et les monopoles. Tout appartiendrait à tous au nom du principe de partage des données. Le slogan de ses candidats lors des élections législatives françaises de 2012 et de 2017, « Hackez l’Assemblée nationale », renvoie à la notion de déconstruction en vogue depuis le post-modernisme. Dans le cas d’espèce, il s’agirait de déconstruire « le système » pour déboucher sur davantage de démocratie. Le mythe libertaire revu et adapté au numérique.

La marginalité de cette démarche découle-t-elle du fait que le piratage serait connoté de manière trop négative ? Depuis le fond des âges, les pirates sont considérés comme hors la loi et ont été l’objet d’une condamnation et d’une répression internationale. Ils constituent une entrave à la libre circulation des biens et des personnes.

Il en va de même pour la piraterie aérienne, associée qui plus est, depuis le 11 septembre 2001, au terrorisme de masse. Pour les « chevaliers blancs » du journalisme contemporain, pareil patronage faisait tache. Il fallait rafraîchir le vocabulaire. Il semble qu’au regard des normes actuelles, un hackeur ne soit pas un voleur. Il serait scandaleux d’assimiler les médias à des receleurs, à des obstacles à la liberté des échanges, alors qu’ils disent incarner la conscience morale de l’espèce humaine.

Des manuels d’éthique sont néanmoins publiés à l’intention de leurs fournisseurs, ce qui tendrait à prouver que les frontières ne sont pas si nettes. Heureusement, la sémantique permet des prouesses : le hackeur n’est pas un voleur mais un « lanceur d’alerte ». O.K., quand on m’explique, j’affecte de comprendre.

Cette noble position a été revendiquée par Robert Ménard, maire de Béziers élu avec le soutien du FN et ancien secrétaire général de Reporters sans frontières, devant le tribunal correctionnel de Paris. Il comparaissait (1) pour provocation à la haine à la suite de tweets assimilant la présence d’enfants musulmans dans les écoles de la ville au « grand remplacement » théorisé par Renaud Camus. Celui que l’un des avocats des parties civiles a qualifié de « Donald Trump de Béziers » a estimé s’être comporté de manière innocente. « Je ne vois pas en quoi dire ce qui est constitue un problème », a-t-il répliqué à ses juges. Un argumentaire que ne renierait pas Julian Assange. Condamné en première instance à une amende pour « provocation à la haine et à la discrimination », le maire de Béziers a fait appel.

D’autres lanceurs d’alerte, ceux de LuxLeaks, ont été à l’origine, fin 2014, de révélations sur plusieurs centaines d’accords fiscaux conclus entre le fisc luxembourgeois et des cabinets d’audit agissant pour le compte d’importantes sociétés multinationales de l’informatique, de l’alimentaire et de la banque. Ces accords permettaient une « optimisation fiscale », c’est-à-dire d’éviter l’imposition dans d’autres pays. De l’évasion fiscale légale en résumé, dont les mécanismes avaient pu, à partir de ces documents, être décortiqués par l’International Consortium for Investigative Journalism (ICIJ) (2). Les lanceurs d’alerte ont vu leur statut reconnu par la justice du grand-duché mais n’en ont pas moins été condamnés, en appel, pour vol. Une décision qui devra être confirmée en cassation et par la Cour européenne des droits de l’homme. Donner l’alerte est légitime face à des « pratiques moralement douteuses », ont estimé les magistrats, voler ne l’est pas. D’où la condamnation du journaliste à l’origine du dossier et des deux employés du cabinet d’audit PricewaterhouseCoopers (PwC) qui ont prélevé les documents chez leur employeur. Car, entre un « journaliste d’investigation » et un dossier il se trouve toujours, de manière inévitable, une « balance ».

La justification morale derrière laquelle se réfugient les justiciers médiatiques interroge d’autant plus que ses critères sont fluctuants. Il est légitime de se demander si le goût du sensationnel, la gloriole des auteurs et l’exploitation d’un populisme médiocre dans le public ne l’emportent pas sur la légitimité de l’enquête. Me Delphine Meillet, avocate au barreau de Paris et spécialiste du droit de la presse, a posé la question après la publication des Paradise Papers. « Oui au journalisme d’investigation, non au journalisme de sensation », a-t-elle écrit dans Le Journal du dimanche (3) en déplorant qu’un même groupe international de journalistes, sous un titre prêtant à confusion avec leur précédente enquête, Panama Papers, mêle des dossiers de blanchiment, d’évasion fiscale et de simple optimisation fiscale sans que le lecteur soit à même de séparer le bon grain de l’ivraie. Le lancement du produit médiatique s’est effectué en insistant surtout sur le nom de personnalités mises en cause afin d’attirer le chaland. Furent ainsi brandis, sans réelle justification, ceux de la reine Elisabeth II ou du Premier ministre canadien Justin Trudeau.

Légitimer le vol afin de dénoncer des comportements légaux mais jugés moralement condamnables par les voleurs ouvrirait la voie à des détournements sans limite. Si, en plus, se dissimulent derrière les « opérations vérité » les informaticiens de tel ou tel État, de telle ou telle entité concurrente, la notion d’alerte devient ambiguë, mais je cherche la petite bête. Excusez-moi.

Restons dans la norme officielle : les enquêtes internationales qui se succèdent sur les trafics d’armes, les paradis fiscaux, l’argent du foot… à partir du tri des documents « récupérés » relèvent du « journalisme d’investigation ». Les pièces du procès médiatique sont arrivées dans une boîte mail et plus dans une boîte aux lettres. Le progrès. On ne livre plus à la curiosité publique quelques documents présélectionnés, comme pour François Fillon et ses prédécesseurs candidats à la présidence de la République, mais des centaines de milliers, à charge pour le destinataire de trier. Le progrès ?

C’est ainsi que près de vingt mille mails du Comité national démocrate (CND) et du directeur de campagne d’Hillary Clinton, John Podesta, sont arrivés dans les ordinateurs de l’organisation WikiLeaks. Ils ont été, selon les méthodes habituelles de ce « nouveau journalisme », répercutés avec pour résultat de plomber un peu plus la candidate démocrate face à Donald Trump.

Hillary Clinton, relayée par d’anciens responsables des services spéciaux américains, a décidé d’accuser et de révéler les origines de cette opération : « Nous savons que les services secrets russes ont piraté le serveur de la CND. Nous savons qu’ils ont fait en sorte que ces e-mails soient publiés et nous savons que Donald Trump a fait preuve d’une troublante volonté pour soutenir Poutine (4). » Après le succès du fantasque milliardaire, une évaluation des services de renseignement et de sécurité américains a confirmé que ce piratage avait été effectué en liaison avec le gouvernement russe, dans le cadre d’une opération destinée à réduire les chances d’élection de Clinton et de favoriser Trump. Un candidat dont l’équipe était en contact avec des diplomates russes, mais qui a cherché à le cacher.

Paul Manafort, ancien directeur de campagne de Trump, a dû démissionner en août 2016 en raison de ses liens avec la Russie. Carter Page, consultant sur les dossiers pétroliers devenu conseiller en politique étrangère, a dû se retirer le mois suivant pour avoir rencontré l’ambassadeur russe en marge de la convention républicaine. Donald Trump à peine installé à la Maison Blanche, des fuites ont révélé des relations entre Michael Flynn, le nouveau conseiller à la Sécurité nationale, troisième homme de l’administration présidentielle, et l’ambassadeur russe Sergueï Kisliak.

Ce dernier est, comme Poutine, un héritier du système soviétique et un spécialiste des États-Unis. Il connaît à merveille les arcanes de Washington. Si des marionnettes sont à incriminer, il n’en fait pas partie. Face à ces nouvelles mises en cause, le démenti du vice-président a précipité le départ de Flynn, convaincu de mensonge. Les rencontres entre Flynn et Kisliak s’effectuaient en présence de Jared Kushner, le gendre et conseiller de Trump. Et la litanie continue avec le ministre de la Justice, Jeff Sessions. Autant dire que les liens étaient nombreux et au sommet. Avant de quitter ses fonctions, Barack Obama avait pris des mesures de représailles contre la Russie.

Des ingérences ont été constatées en Europe également. Un rapport parlementaire britannique (5) s’est étonné de l’interruption, le 7 juin 2016, d’un site permettant l’inscription sur les listes électorales avant le référendum sur le Brexit. Il n’a plus été accessible une heure quarante avant l’heure de la clôture. Le gouvernement s’est trouvé contraint de reporter de quarante-huit heures l’échéance.

Sans fournir de preuves formelles, le rapport estime que le site officiel a été victime d’une attaque par déni de service (DDoS). Un trop grand nombre de demandes de connexions simultanées entraîne une saturation et un blocage du site ciblé. Cette attaque, qui n’a eu aucune influence sur le résultat du référendum, aurait été menée grâce à un réseau d’ordinateurs infectés par des logiciels malveillants. À l’époque, 515 256 connexions avaient été enregistrées le dernier jour des inscriptions. Les responsables de cette opération, menée selon un procédé classique, ne sont pas identifiés, mais le rapport parlementaire rappelle que la Russie et la Chine sont connues pour avoir déjà été à l’origine d’actes similaires.

À peine l’OTAN avait-elle déployé un bataillon multinational en Lituanie afin de dissuader les Russes de procéder à des opérations de déstabilisation, à la manière de ce qui avait été pratiqué en Géorgie et en Ukraine, qu’une fausse accusation de viol sur mineure était lancée, visant les quelques centaines de soldats allemands présents sur le territoire. Quelques semaines plus tard, lors de la Conférence sur la sécurité (6) en présence du nouveau vice-président américain, la présidente de Lituanie s’était officiellement inquiétée de ce type de fake news en provenance de l’étranger et cherchant à déstabiliser les démocraties en visant leur opinion publique. Elle avait interpellé la chancelière allemande et demandé à ses partenaires si l’Europe était capable de se protéger face à cette nouvelle forme de menace pesant sur les consultations électorales.

Les cyberattaques contre des infrastructures comme la diffusion de fausses informations « sont un défi sérieux pour les démocraties », avait répondu Angela Merkel en souhaitant un « dialogue entre l’Europe et la Russie » sur cette forme de « guerre hybride ». « Je mise sur fait que les citoyens se font leur propre jugement », avait-elle conclu, ce qui ne rassurera que les optimistes.

Notes :

- 8 mars 2017.

- Consortium international pour le journalisme d’investigation.

- 11 novembre 2017.

- Fox News, 1er août 2016.

-

Lessons learned from the EU referendum. 4) The electoral commission and the administration of the referendum. Rendu public le 12 avril 2017.

- Réunie à Munich du 17 au 19 février 2017.